Lorsque vous exécutez un fichier exécutable sous Linux, il s’exécute généralement avec l’ID d’utilisateur et de groupe actuel. Cependant, il y a des moments où vous devez exécuter ce fichier en tant qu’autre utilisateur (comme root). Au lieu de changer de compte utilisateur, vous pouvez utiliser setuid pour exécuter l’exécutable en tant que propriétaire du fichier et non en tant qu’utilisateur actuel. Ici, nous expliquerons comment setuid fonctionne et comment il permet aux utilisateurs d’exécuter des exécutables/binaires avec des privilèges accrus.

Contenu

Comment setuid fonctionne-t-il ?

Setuid signifie SET User ID à l’exécution. Disons que nous avons un exécutable appelé « identité » créé par l’utilisateur root. Lorsque vous l’exécutez, il s’exécutera avec votre ID d’utilisateur, votre ID de groupe et vos privilèges d’utilisateur. Si le bit setuid est défini sur le fichier « identité », lorsque vous l’exécutez, il sera exécuté en tant qu’utilisateur root et ses privilèges d’utilisateur.

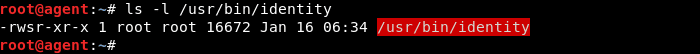

À titre d’illustration, nous pouvons d’abord vérifier la propriété du fichier « identité » et vérifier qu’il appartient à l’utilisateur root. La chaîne d’autorisation affiche également les bits exécutables (x) définis pour l’utilisateur, le groupe et les autres.

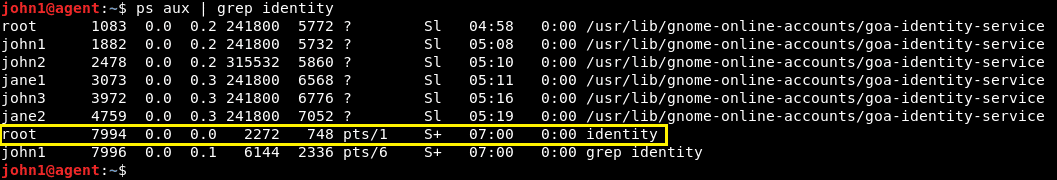

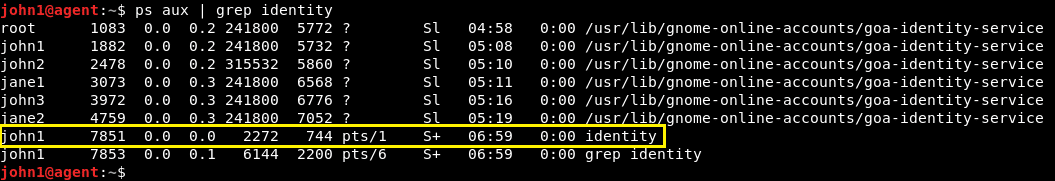

L’utilisateur « john1 » exécute le fichier « identity », qui devient un processus à l’exécution. Comme indiqué dans la liste des processus, le processus est créé et exécuté sous le nom d’utilisateur et l’ID utilisateur « john1 ».

Ensuite, en tant qu’utilisateur root, nous définissons le bit setuid du fichier « identity » :

« u » indique que setuid bit (+s) doit être défini uniquement pour l’utilisateur.

Pour le propriétaire, dans la partie exécutable de la chaîne d’autorisation, nous pouvons voir que « x » a été remplacé par « s ». Chaque fois que vous rencontrez « s » pour un exécutable, cela signifie que le bit setuid a été défini dessus.

La variante numérique de la commande chmod peut également être utilisée comme indiqué ci-dessous.

L’ajout de 4 dans la chaîne d’autorisation numérique indique l’inclusion du bit setuid.

Voici ce qui se passe lorsque « john1 » exécute à nouveau le fichier « identity ». En regardant la liste des processus en cours, nous pouvons maintenant voir que le processus est créé et exécuté par l’utilisateur « root » au lieu de « john1 ».

Utilisation importante du bit setuid

La plupart du temps, des experts vous diront que vous ne devez pas exécuter d’applications en tant qu’utilisateur root. Cependant, il existe des cas où certains fichiers doivent être exécutés avec l’autorisation root. Par exemple, l’utilitaire passwd qui est installé par défaut sur les systèmes Linux a le bit setuid défini dessus.

La raison est simple : les informations de mot de passe d’un utilisateur sont stockées dans les fichiers « /etc/passwd » et « /etc/shadow », qui ne peuvent être modifiés que par « root ». Lorsque « john1 » tente de changer le mot de passe pour lui-même, il devra avoir la permission de modifier les informations dans les deux fichiers susmentionnés. Le fait d’avoir le bit setuid défini sur passwd permet à « john1 » d’avoir temporairement les autorisations root pour modifier le mot de passe de l’utilisateur et également mettre à jour les informations dans les deux fichiers.

Risque de sécurité Setuid

Si vous ne faites pas attention, un attaquant peut exploiter les binaires setuid pour contrôler votre système. Les utilisateurs ne devraient normalement pas avoir installé de programmes setuid, en particulier setuid pour des utilisateurs autres qu’eux-mêmes. Plus important encore, vous ne devriez pas avoir de binaire activé par setuid pour l’utilisateur root dans votre dossier Home. Ce sont généralement des chevaux de Troie ou des logiciels malveillants.

Conclusion

Setuid ne peut être défini que sur des fichiers exécutables. De même, le bit setgid peut également être défini, ce qui permet à tous les membres d’un groupe d’exécuter un exécutable avec des autorisations de propriétaire.

Notez que les bits setuid et setgid sont sensibles à la sécurité et ne doivent être utilisés que par des administrateurs système qualifiés.

Lire la suite :

Cet article est-il utile ? Oui Non