Il existe quelques utilitaires graphiques utiles pour gérer votre réseau sur macOS, mais pour une puissance réelle, vous devrez utiliser le terminal. Bien que cela puisse sembler intimidant si vous ne le connaissez pas, vous n’avez pas besoin d’être un assistant technique pour en savoir plus sur votre réseau avec le Terminal. Sous le capot, macOS exécute une variante d’Unix, ce qui signifie que vous disposez d’une vaste gamme d’outils de mise en réseau. L’un des plus puissants d’entre eux est nmap, qui peut vous en dire beaucoup sur votre réseau en combinaison avec quelques autres commandes.

Contenu

Scannez les ports ouverts de votre réseau local avec nmap

nmap est le roi des scanners de ports en ligne de commande sur macOS, mais vous devrez d’abord l’installer.

Installer nmap avec Homebrew

Si vous avez installé le gestionnaire de paquets Homebrew, exécutez

pour télécharger et installer nmap et toutes les dépendances nécessaires.

Scanner avec nmap

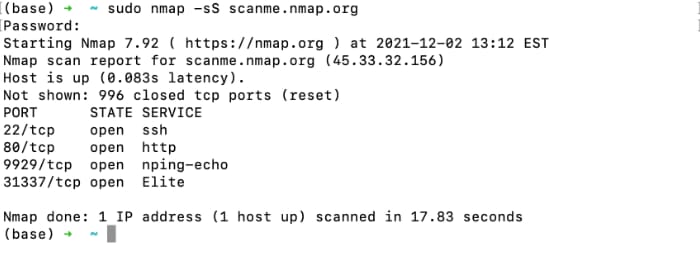

nmap est conçu pour analyser un nom d’hôte ou une adresse réseau fourni et renvoyer une liste de ports ouverts. Le nom signifie « mapper de réseau », mais il s’agit plutôt d’un mappeur de ports.

Le moyen le plus simple d’exécuter nmap est d’utiliser une adresse IP ou une plage d’adresses IP spécifiée comme cible ; remplacez par l’adresse IP appropriée à analyser sur votre réseau local. Cette commande spécifique analyse le serveur de test éducatif de nmap sur scanme.org.

Pour rechercher des ports ouverts sur une plage d’adresses IP, utilisez une barre oblique.

Pour trouver les adresses IP de votre routeur et de divers appareils sur votre réseau, vous pouvez exécuter arp ou ipconfig.

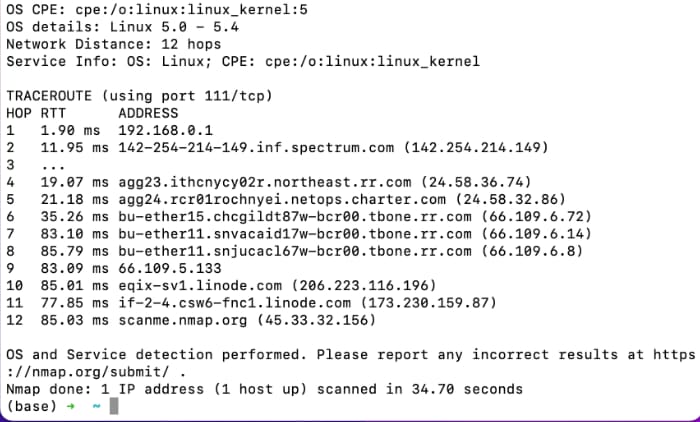

L’utilisation de l’indicateur -A forcera nmap à analyser plus agressivement, renvoyant beaucoup plus d’informations mais révélant de manière transparente votre présence dans les journaux du serveur. L’indicateur -A doit être exécuté avec sudo. Si vous ne pouvez pas ou ne voulez pas utiliser la commande sudo, consultez notre guide pour exécuter nmap sans sudo ni root.

Ceci scanne l’adresse IP définie pour le système d’exploitation (-O). Encore une fois, il doit être exécuté avec sudo.

Si vous souhaitez exécuter nmap un peu plus furtivement, utilisez le drapeau -sS :

Cela a pour effet de forcer le balayage « demi-ouvert » et envoie un paquet TCP SYN pour vérifier si le port est ouvert mais ne répond pas avec un paquet ACK lors de la réception d’une réponse affirmative. En tant que tel, le serveur distant n’enregistrera probablement pas l’analyse.

L’indicateur -sS et les autres commutateurs de mode d’analyse doivent être exécutés avec sudo. Par exemple, le commutateur de mode -sP recherchera les adresses IP mais pas les ports, fonctionnant quelque chose comme arp ci-dessous. Voir la page de manuel nmap pour plus de modes d’analyse.

Pour obtenir des résultats plus détaillés, ajoutez la balise -vv ou -v3. Cela activera des niveaux de journalisation plus détaillés, produisant une sortie standard plus lisible mais plus longue. Selon ce que vous recherchez, ces drapeaux peuvent vous aider à le trouver.

Bien sûr, vous pouvez toujours rediriger les résultats de nmap dans grep pour rechercher des résultats spécifiques. Si vous souhaitez vérifier uniquement le port 22, par exemple, vous pouvez exécuter la commande ci-dessous :

Cela ne renverra aucune ligne si le port n’est pas disponible et renverra la ligne d’état du port si disponible.

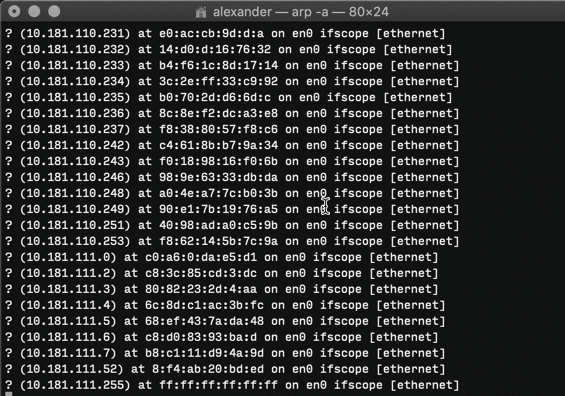

Scannez les adresses IP actives de votre réseau local avec arp

arp scanne votre réseau local pour les appareils connectés. Comme arp est conçu pour créer et modifier des protocoles de résolution d’adresses, il dispose d’outils limités disponibles pour analyser votre réseau. Mais il est livré sur chaque Mac, et c’est un moyen rapide d’obtenir des informations spécifiques.

Pour voir une liste de tous les appareils qui répondent actuellement connectés à votre réseau, ouvrez Terminal et exécutez :

Cela renvoie une liste de tous les appareils connectés à votre réseau, signalés par adresse IP et adresse MAC.

Il n’y a pas grand-chose de plus à arp. Vous pouvez exécuter arp -a -i en0 pour obtenir uniquement les rapports de votre interface réseau en0, mais c’est tout.

Questions fréquemment posées

1. Nmap est-il un outil de piratage ?

Bien que nmap puisse être utilisé à des fins malveillantes, rien dans nmap n’en fait un outil de piratage en soi. Il n’y a rien de mal à l’utiliser, surtout si vous l’utilisez sur votre propre réseau.

2. Dois-je installer nmap avec Homebrew ?

Non. Bien que l’installation avec la commande brew soit facile, vous pouvez également installer nmap avec le programme d’installation de macOS à partir du site Web nmap.

3. Nmap est-il uniquement disponible sur macOS ?

Non. En plus de macOS, nmap est également disponible sur Windows, Linux et d’autres variantes d’Unix comme FreeBSD, Solaris, etc.

4. Est-ce tout ce que nmap peut faire ?

Couvrir tout ce que nmap peut faire nécessiterait plusieurs articles. Pour plus d’informations, consultez le manuel nmap.

Une suite d’outils réseau

Bien que nmap soit certainement l’un des outils réseau les plus puissants disponibles, ce n’est pas le seul logiciel que vous voudrez dans votre ensemble d’outils. Par exemple, ipconfig est utile pour obtenir des informations sur les interfaces réseau, tandis que la commande arp est utile pour exécuter un balayage rapide de tous les périphériques de votre réseau.

Pour plus d’options dans macOS, découvrez comment l’installer sur une clé USB.

Cet article est-il utile ? Oui Non