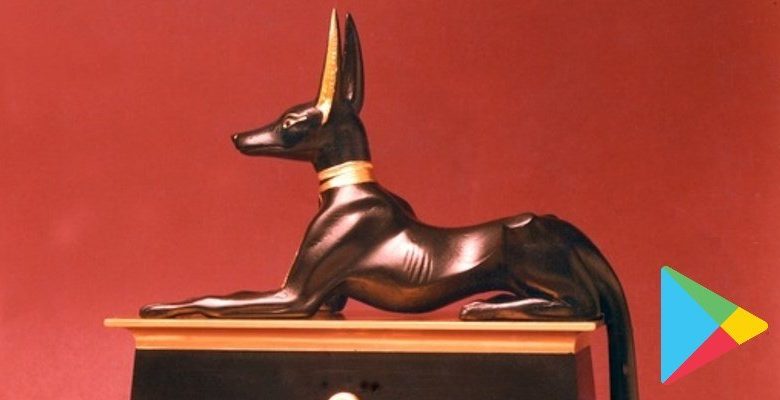

Les logiciels malveillants Android peuvent se présenter sous des formes particulièrement désagréables. Certaines souches recueillent des informations à partir de l’appareil sur lequel elles se trouvent dans l’espoir de trouver des données sensibles, tandis que d’autres cherchent à donner au pirate le contrôle de l’appareil. Une nouvelle souche de malware Android, appelée « Anubis », cherche à faire un peu plus : elle essaie de détecter lorsque vous vous connectez à votre service bancaire et renvoyez vos mots de passe et autres données sensibles au pirate informatique d’origine. Alors, comment fait-il cela et que pouvez-vous faire pour l’arrêter ?

Contenu

Comment ça se propage

Il y a eu une quantité inquiétante d’applications d’apparence légitime sur le Google Play Store qui hébergent du code malveillant, et Anubis n’est pas différent. Anubis est généralement introduit en contrebande via des applications d’apparence officielle qui offrent des services bancaires ou commerciaux.

Ces applications malveillantes parviennent à esquiver les contrôles de sécurité et les analyses antivirus de Google Play en ne contenant aucun logiciel malveillant pour commencer ; il contient cependant du code qui peut ultérieurement récupérer le logiciel malveillant à partir d’un serveur de commande et de contrôle. Une fois que l’application a passé les contrôles de sécurité et réussi chacun, elle est alors disponible pour les utilisateurs à télécharger.

Une fois que l’utilisateur a téléchargé une application avec le code d’extraction d’Anubis, l’application contacte le serveur et télécharge la charge utile. Ce n’est pas encore tout à fait prêt, cependant; Anubis a besoin d’une certaine liberté sur le système pour faire son travail. Pour obtenir cette liberté, il doit demander à l’utilisateur de lui accorder la permission de faire ce qu’il veut.

Au lieu d’esquiver cette demande requise, Anubis demande en fait plus d’autorisations, mais il utilise le nom « Google Play Protect » lorsqu’il le demande. Bien sûr, lorsque l’utilisateur voit apparaître la boîte de dialogue demandant plus d’autorisations, il pense qu’il s’agit simplement de la mise à jour de Google Play. Ils acceptent les autorisations renforcées, permettant ainsi à Anubis de faire son travail.

Ce que fait Anubis

Anubis est ce qu’on appelle un BankBot. Ceux-ci sont conçus pour garder un œil sur l’utilisateur qui saisit ses coordonnées bancaires, puis copier les détails pour qu’un pirate informatique puisse les utiliser. En règle générale, les BankBots y parviennent en recherchant des applications bancaires installées sur le téléphone. S’il en trouve un, il prépare une superposition qui ressemble à la page de connexion de l’application. Lorsque l’utilisateur démarre l’application, le malware affiche la superposition dans laquelle l’utilisateur entre ses coordonnées.

Anubis est spécial car il n’utilise pas de superposition. Au lieu de cela, il lit directement les frappes que l’utilisateur effectue sur le clavier à l’écran. Ceci est connu sous le nom de « keylogging » et constitue un élément essentiel de l’élagage des informations des PC depuis de nombreuses années.

Anubis a également la capacité de prendre des captures d’écran de l’application et de les envoyer au pirate informatique. Cela aide avec toutes les étapes de sécurité visuelles qui ne peuvent pas être détectées par le keylogger. Il est également efficace pour espionner ce que l’utilisateur tape sur un clavier logiciel, car les touches ont généralement un repère visuel lorsqu’elles sont touchées. Cette combinaison d’attaques aide le pirate à rassembler suffisamment de détails pour accéder au compte bancaire de la victime.

Esquiver l’attaque

Les attaques ont commencé en raison du téléchargement d’applications d’apparence officielle contenant du code de téléchargement de logiciels malveillants. La clé ici est que les applications en question n’étaient dans le magasin que depuis quelques jours et avaient très peu d’avis d’utilisateurs et de téléchargements.

À cette époque où même les applications Google Play peuvent être chargées avec du code pouvant télécharger des logiciels malveillants, il est préférable de jouer en toute sécurité et de ne télécharger aucune application qui a un faible nombre de critiques et/ou qui n’ont été publiées que très récemment. Même les applications d’apparence officielle ont la capacité d’héberger du code malveillant !

De même, si vous voyez apparaître un écran d’autorisations pour Google Play Protect, vous demandant des autorisations pour observer vos actions et récupérer le contenu de la fenêtre, ne l’autorisez pas ; il y a de fortes chances que ce soit Anubis prétendant être Google Play.

Miser sur la sécurité

Anubis est un exemple particulièrement méchant de malware Android, mais il peut être très facilement esquivé. Faites attention à ce que vous téléchargez et n’achetez pas d’applications qui n’existent pas dans le magasin depuis longtemps, peu importe à quel point elles ont l’air officielles.

Cela vous rend-il plus méfiant vis-à-vis des applications Google Play ? Faites-nous savoir ci-dessous.

Cet article est-il utile ? Oui Non