Une partie importante de la sécurisation d’un système Linux consiste à verrouiller les ports inutilisés pour les empêcher d’être consultés et finalement piratés par des attaquants.

Les systèmes Linux sont conçus pour être des serveurs, de sorte que les attaquants tenteraient d’utiliser un système compromis de cette façon, même si ce système a été configuré pour être un ordinateur de bureau.

Grâce à l’utilisation d’outils tels que NMAP, vous pouvez déterminer quels ports sont ouverts sur votre système Linux, arrêter les services indésirables et inutilisés et éventuellement fermer complètement ces ports avec iptables.

Contenu

Installer NMAP

Tout d’abord, vous devez installer NMAP. C’est un outil de sécurité bien connu et respecté, il est donc disponible dans à peu près tous les référentiels officiels de toutes les distributions. Pour l’installer sur Ubuntu, exécutez ce qui suit.

Effectuer une analyse

Bien qu’il s’agisse d’un outil de ligne de commande si simple, NMAP propose des tonnes d’options pour effectuer une multitude d’analyses différentes dans diverses circonstances. Vous n’aurez pas besoin de tous pour cela, mais ils pourraient valoir la peine d’être expérimentés sur votre propre réseau à des fins d’apprentissage.

Tout ce que vous devez faire ici est d’effectuer une simple analyse de votre propre ordinateur. NMAP recherchera dans les ports les plus courants de votre ordinateur et verra ceux qui sont ouverts et en cours d’utilisation.

Pour analyser votre ordinateur, vous aurez besoin de son adresse IP. Si vous ne le connaissez pas, lancez ifconfig dans un terminal pour le trouver.

Une fois que vous avez l’IP de votre ordinateur, vous pouvez l’utiliser pour numériser avec NMAP.

Remplacez l’adresse IP de votre ordinateur dans la commande. NMAP prendra quelques secondes pendant qu’il analyse votre ordinateur, il vous montrera quels services s’exécutent sur quels ports et si ces ports sont ouverts ou non. (Ils seront tous ouverts.) Il essaiera également de vous dire quel service utilise ce port. C’est une information très importante. Notez-le si NMAP peut découvrir le service.

Si vous souhaitez plus d’informations sur votre ordinateur à partir de NMAP, essayez d’utiliser l’indicateur -A pour l’analyser de manière agressive.

Vous verrez une tonne d’informations supplémentaires, dont vous n’aurez vraiment pas besoin, à moins que vous ne voyiez quelque chose de potentiellement suspect.

Enfin, si vous voulez être super paranoïaque, vous pouvez scanner tous les ports de votre ordinateur. Il faudra une longue période. Il y en a des milliers.

Ports

Jetez un œil aux ports ouverts découverts par NMAP. Savez-vous ce qu’ils sont tous? Les utilisez-vous tous régulièrement ? Si vous avez répondu « Non » à l’une ou l’autre des questions, cela vaut la peine d’enquêter.

Premièrement, Ubuntu et d’autres distributions basées sur Debian gèrent les services d’une manière étrange. Ils démarrent automatiquement chaque programme qui s’exécute en tant que service dès qu’il est installé. Bien que cela puisse sembler pratique, cela n’a vraiment aucun sens. Vous ne voudrez jamais exécuter un service non configuré sur un serveur, vous devrez donc arrêter le service immédiatement pour le configurer pour une utilisation régulière de toute façon.

Cela crée également un problème avec les services « fantômes » exécutés à l’insu du propriétaire. Les gestionnaires de packages génèrent des tonnes de dépendances lorsqu’ils installent un programme. La plupart du temps, vous ne les lisez pas tous, surtout si vous êtes pressé. Cela signifie que vous pouvez exécuter des services en arrière-plan sur votre ordinateur à votre insu ou sans votre consentement. Cela peut être la cause de tous les ports ouverts inconnus que vous avez découverts.

Voici quelques-uns des ports les plus couramment utilisés sur les systèmes Linux :

Il y en a d’autres, bien sûr, et si vous en trouvez un qui sort de l’ordinaire, cherchez-le en ligne. Si vous trouvez l’un de ces services en cours d’exécution alors que vous n’exécutez pas intentionnellement ce service, arrêtez-le.

Arrêt des services

Vous avez donc découvert quelques services indésirables s’exécutant sur votre ordinateur. Ce n’est pas grave. Vous pouvez utiliser Systemd pour les fermer et les désactiver afin qu’ils ne s’exécutent pas au démarrage la prochaine fois que vous démarrez votre ordinateur.

La commande ci-dessus arrête le serveur Web apache2. Ensuite, si vous souhaitez le désactiver au démarrage, exécutez la commande suivante.

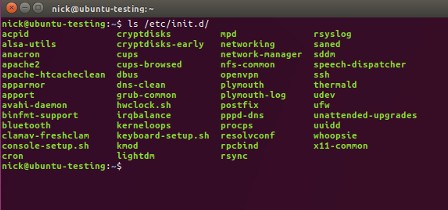

Faites-le pour chaque service que vous empêchez de s’exécuter. Si vous avez du mal à trouver le nom exact du service, vous pouvez lister ce qui se trouve dans le répertoire des services.

Bloquer les ports avec Iptables

Si vous souhaitez aller plus loin et verrouiller les ports que vous n’utilisez pas, vous pouvez configurer des règles dans le pare-feu iptables pour autoriser uniquement les ports que vous utilisez et bloquer tout autre trafic.

C’est un tout autre processus qui, si vous n’êtes pas familier, prendra un certain temps. Pour en savoir plus sur la sécurisation de votre bureau Linux avec iptables, consultez notre article sur le sujet.

Si quelque chose ne va pas

Vous êtes peut-être tombé sur quelque chose de vraiment suspect. Ça arrive. Parfois, il n’y a pas lieu de s’inquiéter, d’autres fois, cela peut l’être. Pour vous assurer que ce n’est pas quelque chose qui va endommager votre ordinateur ou faire quelque chose si c’est le cas, vous devrez analyser votre ordinateur à la recherche de virus et de rootkits.

Avant de douter de cette possibilité, les machines Linux peuvent être infectées par des logiciels malveillants. Pour savoir comment analyser votre machine, consultez notre guide des logiciels malveillants Linux.

Aller de l’avant

Quels que soient les résultats de vos analyses, vous devez vérifier régulièrement votre ordinateur avec NMAP pour voir s’il y a quelque chose de suspect ou tout simplement indésirable en cours d’exécution. N’oubliez pas que les services indésirables sont également une surface d’attaque potentielle pour les intrus potentiels. Une machine maigre est une machine plus sûre.

Cet article est-il utile ? Oui Non