Les testeurs d’intrusion ont reçu une alternative à Kali Linux avec une distribution basée sur Windows de FireEye, qui est pré-emballée avec des dizaines d’outils de piratage. Commando VM propose des scripts d’installation automatisés qui transforment un PC Windows en une plate-forme adaptée aux tests d’intrusion.

Contenu

Les pirates utilisent-ils réellement Kali Linux ?

Oui, de nombreux hackers utilisent Kali Linux mais ce n’est pas seulement le système d’exploitation utilisé par les hackers. … Kali Linux est utilisé par les pirates car il s’agit d’un système d’exploitation gratuit et dispose de plus de 600 outils pour les tests d’intrusion et les analyses de sécurité. Kali suit un modèle open source et tout le code est disponible sur Git et autorisé à être modifié.

Quel système d’exploitation est utilisé par les pirates ?

Linux est un système d’exploitation extrêmement populaire pour les pirates. Il y a deux raisons principales derrière cela. Tout d’abord, le code source de Linux est disponible gratuitement car il s’agit d’un système d’exploitation open source. Cela signifie que Linux est très facile à modifier ou à personnaliser.

Kali Linux est-il bon pour les débutants ?

Rien sur le site Web du projet ne suggère c’est une bonne distribution pour les débutants ou, en fait, toute personne autre que les recherches de sécurité. En fait, le site Web de Kali met spécifiquement en garde les gens sur sa nature. … Kali Linux est bon dans ce qu’il fait : agir comme une plate-forme pour les utilitaires de sécurité à jour.

Kali Linux est-il illégal ?

Kali Linux est un système d’exploitation comme n’importe quel autre système d’exploitation comme Windows, mais la différence est que Kali est utilisé pour le piratage et les tests de pénétration et que le système d’exploitation Windows est utilisé à des fins générales. … Si vous utilisez Kali Linux en tant que pirate informatique, c’est légal, et utiliser comme hacker black hat est illégal.

Kali Linux est-il inutile ?

Kali Linux est l’un des rares systèmes d’exploitation pour les testeurs d’intrusion et les pirates informatiques. Et il fait un très bon travail en vous donnant un ensemble d’outils pour la plupart utilisés dans les tests d’intrusion, mais ça craint quand même ! … De nombreux utilisateurs manque de compréhension ferme des principes fondamentaux d’un test de pénétration approprié.

Est-ce que 4 Go de RAM suffisent pour Kali Linux ?

Vous devriez pouvoir utiliser Kali Linux sur du matériel plus récent avec UEFI et sur des systèmes plus anciens avec BIOS. Nos images i386 utilisent par défaut un noyau PAE, vous pouvez donc les exécuter sur des systèmes avec plus de 4 Go de RAM.

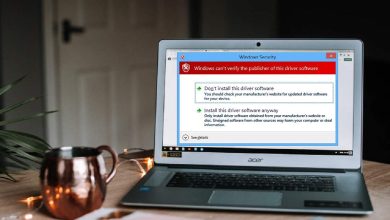

Quels ordinateurs portables les pirates utilisent-ils ?

10 meilleurs ordinateurs portables de piratage – Convient également à la sécurité informatique

- Ordinateur portable mince Acer Aspire 5.

- Ordinateur portable Alienware M15.

- Razer lame 15.

- MSI GL65 Léopard 10SFK-062.

- Lenovo ThinkPad T480 haut de gamme.

- Ordinateur portable fin et léger ASUS VivoBook Pro, ordinateur portable 17,3 pouces.

- Dell Gaming G5.

- Acer Predator Helios 300 (meilleur ordinateur portable Windows)

Qu’est-ce que les pirates au chapeau noir utilisent ?

Les hackers black hat sont des criminels qui s’introduire dans des réseaux informatiques avec une intention malveillante. Ils peuvent également diffuser des logiciels malveillants qui détruisent des fichiers, prennent des ordinateurs en otage ou volent des mots de passe, des numéros de carte de crédit et d’autres informations personnelles.

Les pirates utilisent-ils Ubuntu ?

Ubuntu est un système d’exploitation basé sur Linux et appartient à la famille Debian de Linux. Comme il est basé sur Linux, il est donc librement disponible et open source.

…

Différence entre Ubuntu et Kali Linux.

| S.No. | Ubuntu | Kali Linux |

|---|---|---|

| 3. | Ubuntu est utilisé pour un usage quotidien ou sur serveur. | Kali est utilisé par des chercheurs en sécurité ou des pirates éthiques à des fins de sécurité |