Vous avez probablement entendu parler de virus informatiques, de logiciels malveillants, de chevaux de Troie et de nombreux autres noms qui, vous le savez, peuvent causer de graves dommages à votre ordinateur. Cependant, vous ne connaissez peut-être pas vraiment les différences entre chacun d’entre eux. Avec autant de types différents de menaces de sécurité, il peut être déroutant pour le profane que le moyen le plus simple est de tout classer comme «virus». Dans cet article, nous discuterons et expliquerons les différents types de menaces de sécurité sur le Web, comment éviter ces types de menaces et comment les supprimer si elles pénètrent dans votre ordinateur.

Contenu

Logiciels malveillants

Malware est l’abréviation de logiciel malveillant. Cela signifie que tout type de logiciel pouvant endommager votre ordinateur, y compris ceux dont nous discutons ci-dessous, est considéré comme un logiciel malveillant.

Virus

Un virus est un logiciel qui se réplique et infecte tous les ordinateurs auxquels il se connecte. Les virus doivent généralement être exécutés via Autorun, le démarrage du système ou manuellement par l’utilisateur. Les sources les plus courantes d’infections virales sont les clés USB, Internet et les pièces jointes de vos e-mails. Vous devez utiliser un bon antivirus tout le temps sur votre système pour vous protéger des virus.

Pour empêcher le virus de se propager à partir de votre clé USB, vous devez la sécuriser avant de l’utiliser sur votre propre ordinateur.

Spyware

Comme son nom l’indique, les logiciels espions volent vos informations sur l’ordinateur et les renvoient à leur créateur. Certaines des informations capturées par les logiciels espions incluent les détails des cartes de crédit, les sites Web visités et leurs identifiants de connexion, les comptes de messagerie, etc.

Les logiciels espions n’endommageront pas votre système. La plupart du temps, vous ne remarquerez même pas son existence. La bonne chose est que la plupart des logiciels antivirus modernes incluent également un anti-spyware, vous n’avez donc pas besoin d’installer un logiciel anti-spyware supplémentaire pour protéger votre ordinateur. Alternativement, vous pouvez également utiliser un logiciel anti-spyware dédié comme Spybot search and destroy, Ad-aware, Super Antispyware, etc.

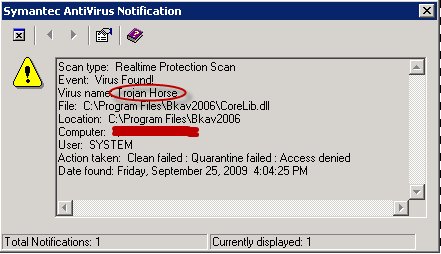

Chevaux de Troie/Portes dérobées

Les chevaux de Troie sont l’une des menaces les plus dommageables pour un ordinateur. Le cheval de Troie est un code malveillant caché dans un autre logiciel apparemment utile, mais qui se connectera secrètement au serveur malveillant en arrière-plan à votre insu. Les chevaux de Troie sont généralement utilisés pour prendre le contrôle total de l’ordinateur.

Si votre ordinateur est infecté par un cheval de Troie, vous devez le déconnecter d’Internet et ne pas vous reconnecter tant que le cheval de Troie n’est pas complètement supprimé.

La plupart des pare-feu sortants seront capables de détecter les activités suspectes d’un cheval de Troie. Le pare-feu Windows est un pare-feu très basique, vous devriez opter pour un pare-feu avancé comme ZoneAlarm et TinyWall.

N’oubliez pas que les chevaux de Troie ne peuvent pas s’installer automatiquement comme les virus. Ils doivent être installés par l’utilisateur. Vous devez être très prudent lors de l’installation ou de l’exécution de programmes. N’exécutez que ceux en qui vous avez confiance.

Si vous êtes infecté par un cheval de Troie, vous pouvez utiliser l’outil anti-malware Malwarebytes pour rechercher et supprimer la menace.

Logiciel publicitaire

Les logiciels publicitaires diffuseront des publicités sur l’ordinateur qui peuvent ou non être fermées/désactivées par l’utilisateur. Les logiciels publicitaires ne sont pas nuisibles, mais ils continueront à afficher des publicités sur l’ordinateur, ce qui peut être assez ennuyeux.

Les logiciels publicitaires sont généralement fournis avec des applications légitimes. Le meilleur moyen de les empêcher d’entrer dans votre ordinateur est de surveiller de près les éléments cochés pour chaque installation d’application. De nos jours, la plupart des logiciels publicitaires sont installés sous forme de barres d’outils dans vos navigateurs. La désinstallation des barres d’outils éliminera les logiciels publicitaires. Vous pouvez également utiliser le dissolvant de barres d’outils multiples pour supprimer plusieurs barres d’outils à la fois.

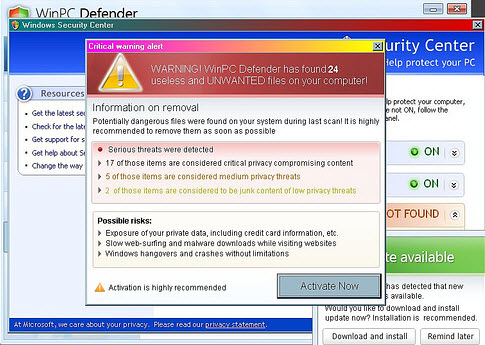

Scareware/Ransomware/Applications malveillantes

L’application Scareware se présentera à tort comme une application légitime et effraiera l’utilisateur pour qu’il achète quelque chose d’inutile. Le déguisement le plus courant est un logiciel antivirus, où il « détecte » que votre ordinateur est infecté par de nombreux virus. Lorsque vous essayez de supprimer les virus via le scareware, il vous demandera d’acheter la version complète avant de pouvoir « nettoyer » le système.

La plupart des logiciels antivirus gratuits et légitimes ne vous demanderont pas d’acheter la version complète afin de supprimer les virus. Si un logiciel demande de telles mises à niveau payantes, il s’agit très probablement d’une application de scareware. Quelques exemples de scarewares sont Microsoft Security Essentials Pro 2013, Windows Virtual Firewall, Internet Security 2012, etc.

Vers

Les vers sont les types de menaces informatiques les plus dommageables, en particulier pour les ordinateurs connectés à un réseau. Ils utilisent généralement les failles de sécurité d’un réseau pour se faufiler à l’intérieur de chaque ordinateur du réseau sans intervention de l’utilisateur. Ils peuvent (potentiellement) détruire tous les ordinateurs du réseau en quelques minutes.

La principale différence entre un virus et un ver est que le ver se réplique à partir du réseau et qu’il s’agit d’un programme autonome, tandis que les virus peuvent se propager par d’autres moyens comme les supports amovibles et ils peuvent s’attacher à d’autres programmes et exécutables afin de masquer et exécuter automatiquement lors de l’exécution du programme. Quelques exemples bien connus de vers sont les célèbres vers « Iloveyou » et « conficker ».

Si votre réseau est en proie à un ver, vous devez déconnecter tous les ordinateurs du réseau, analyser chacun d’entre eux avec un bon logiciel antivirus. Ne les reconnectez au réseau que lorsque vous êtes sûr que toutes les traces de vers sont éliminées, sinon le ver se répliquera à nouveau et tout le cycle recommence.

Exploit/Vulnérabilité/Défaut/Trou de sécurité/Bogue

Une vulnérabilité est une faiblesse laissée par le développeur du logiciel sans le savoir et un exploit est un piratage qui attaque la vulnérabilité. Peu importe à quel point un logiciel est bien codé, il comporte forcément des bogues et des failles de sécurité. Le seul moyen d’empêcher les exploits est de maintenir le système et le logiciel à jour, ou de passer à un autre logiciel qui ne présente pas la vulnérabilité.

Rester à l’abri de toutes les menaces

Les mêmes vieilles règles s’appliquent :

Et enfin, sauvegardez toujours votre ordinateur régulièrement.

Est-ce que j’ai raté quelque chose ? Commentaires ci-dessous.

Crédit image: virus, BKAV est détecté comme malware, Malware, Virus Computer Security Focus en arrière-plan

Cet article est-il utile ? Oui Non