Contenu

Linux peut-il être piraté ?

Linux est un système d’exploitation extrêmement populaire pour les pirates. … Les acteurs malveillants utilisent des outils de piratage Linux pour exploiter les vulnérabilités des applications, logiciels et réseaux Linux. Ce type de piratage Linux est effectué dans le but d’obtenir un accès non autorisé aux systèmes et de voler des données.

Linux est-il à l’abri des pirates ?

Alors que Linux a longtemps joui de la réputation d’être plus sûr que les systèmes d’exploitation à source fermée tels que Windows, sa popularité croissante a également en a fait une cible beaucoup plus courante pour les piratessuggère une nouvelle étude. Une analyse des attaques de pirates sur les serveurs en ligne en janvier par le cabinet de conseil en sécurité mi2g a révélé que…

Linux est-il difficile à pirater ?

Linux est considéré comme le système d’exploitation le plus sécurisé pour être piraté ou fissuré et en réalité ça l’est. Mais comme avec d’autres systèmes d’exploitation, il est également sensible aux vulnérabilités et si celles-ci ne sont pas corrigées en temps opportun, elles peuvent être utilisées pour cibler le système.

Pourquoi la plupart des hackers utilisent Linux ?

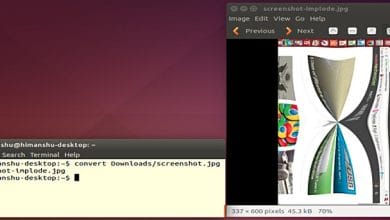

Linux a été conçu autour d’une interface de ligne de commande fortement intégrée. Bien que vous connaissiez peut-être l’invite de commande de Windows, imaginez-en une où vous pouvez contrôler et personnaliser tous les aspects de votre système d’exploitation. Cela donne aux pirates et à Linux plus de contrôle sur leur système.

Linux peut-il obtenir des chevaux de Troie ?

Les logiciels malveillants Linux comprennent les virus, les chevaux de Troie, les vers et d’autres types de logiciels malveillants qui affectent le système d’exploitation Linux. Linux, Unix et d’autres systèmes d’exploitation informatiques de type Unix sont généralement considérés comme très bien protégés contre les virus informatiques, mais pas à l’abri de ceux-ci.

Quel système d’exploitation les pirates utilisent-ils ?

Voici les 10 principaux systèmes d’exploitation utilisés par les pirates :

- Kali Linux.

- Boîte arrière.

- Système d’exploitation Parrot Security.

- DEFT Linux.

- Cadre de test Web Samurai.

- Boîte à outils de sécurité réseau.

- Black Arch Linux.

- Cyborg Faucon Linux.

Linux a-t-il besoin d’un antivirus ?

Un logiciel antivirus existe pour Linux, mais vous n’avez probablement pas besoin de l’utiliser. Les virus qui affectent Linux sont encore très rares. … Si vous voulez être plus sûr, ou si vous voulez vérifier les virus dans les fichiers que vous transmettez entre vous et les personnes utilisant Windows et Mac OS, vous pouvez toujours installer un logiciel antivirus.

Windows 10 est-il meilleur que Linux ?

Linux a de bonnes performances. C’est beaucoup plus rapide, rapide et fluide, même sur le matériel plus ancien. Windows 10 est lent par rapport à Linux en raison de l’exécution de lots à l’arrière, nécessitant un bon matériel pour fonctionner. … Linux est un système d’exploitation open source, alors que Windows 10 peut être qualifié de système d’exploitation à source fermée.

Quel langage de codage les pirates utilisent-ils ?

Matériel d’accès : les pirates utilisent Programmation en C pour accéder et manipuler les ressources système et les composants matériels tels que la RAM. Les professionnels de la sécurité utilisent principalement C lorsqu’ils doivent manipuler les ressources système et le matériel. C aide également les testeurs d’intrusion à écrire des scripts de programmation.

Quel OS est le plus facile à pirater ?

1) Kali Linux

C’est l’un des meilleurs systèmes d’exploitation de piratage qui compte plus de 600 applications de test de pénétration préinstallées (une cyberattaque contre la vulnérabilité de l’ordinateur). Ce système d’exploitation peut être exécuté sur Windows ainsi que sur Mac OS. Caractéristiques : Il peut être utilisé pour les tests de pénétration.