Les rédacteurs de Lojiciels.com examinent les produits de manière indépendante. Pour nous aider à soutenir notre mission, nous pouvons gagner des commissions d’affiliation à partir des liens contenus dans cette page.

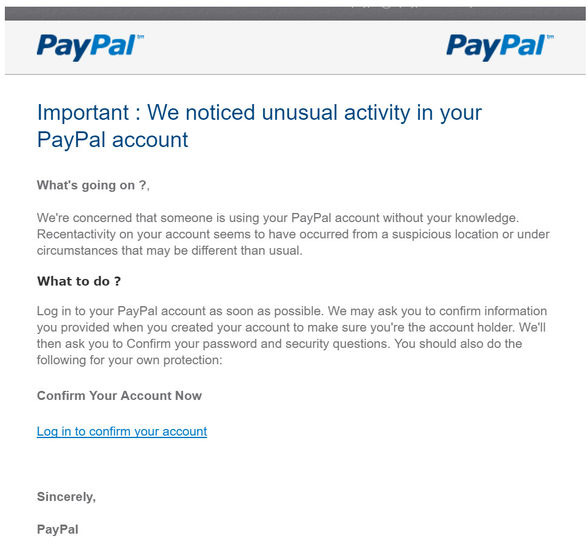

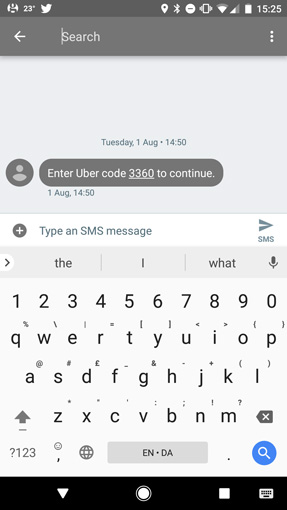

L’autre jour, j’ai reçu un SMS d’Uber contenant un code d’authentification à deux facteurs que je n’avais pas demandé. Paniqué à l’idée que quelqu’un essayait de pirater un compte qui stocke les détails de ma carte de crédit, je me suis lancé dans une rafale de modifications de mots de passe, en commençant par mon compte Outlook.com, où j’ai trouvé un e-mail de PayPal m’informant que mon compte avait été compromis. J’étais sur le point d’entrer le dernier caractère de mon mot de passe actuel lorsque j’ai jeté un coup d’œil à l’URL de la barre d’outils – qui ne disait pas paypal.com.

En tant que personne relativement douée pour la technologie et qui écrit sur la sécurité sur Internet, j’ai néanmoins été la cible de deux escroqueries presque réussies en l’espace d’une heure – qu’est-ce que ça donne ?

« La cybercriminalité est en pleine expansion et l’un des principaux domaines est le vol de titres de compétences, c’est-à-dire le vol des données de connexion d’une personne », explique Jon Clay, directeur des communications mondiales contre les menaces, chez Trend Micro. Les identifiants de connexion sont précieux et pour les obtenir, les cybercriminels essaient d’infecter les machines des utilisateurs avec des menaces telles que les chevaux de Troie qui peuvent espionner toute activité sur un ordinateur, les keyloggers, qui peuvent suivre les caractères saisis, ou les écrans d’usurpation qui invitent les utilisateurs involontaires à renoncer volontairement à leur nom d’utilisateur et à leur mot de passe (connu sous le nom de phishing). Une fois que les criminels disposent de ces informations, ils peuvent non seulement violer le compte en question, mais aussi déclencher un enchaînement de violations de compte qui pourrait conduire à un vol d’identité.

« Dans la grande majorité des cas, les cybercriminels essaient d’obtenir de l’argent », explique Clay. Les rançons sont une forme de logiciel malveillant qui contourne entièrement le vol d’identité pour crypter l’appareil d’un utilisateur, le rendant inaccessible, ainsi que ses fichiers, à moins qu’une rançon ne soit payée. Et l’utilisation des logiciels de rançon monte en flèche. Symantec a constaté que la rançon moyenne demandée pour de telles attaques en 2016 était de 1066 dollars par personne – soit 66 % de plus que l’année précédente – alors que sur les téléphones portables, les attaques de logiciels contre rançon ont augmenté de 250 %.

Les cybermenaces, qui vont des logiciels de rançon aux logiciels espions en passant par les tentatives d’hameçonnage de connexions précieuses, accèdent généralement aux appareils des utilisateurs lorsque ces derniers cliquent à leur insu sur un lien malveillant dans un courriel, sur une page web ou dans une publicité en ligne. La disponibilité croissante d’informations personnelles en ligne via des sites tels que LinkedIn, Twitter et Facebook signifie que les escrocs deviennent de plus en plus précis dans l’ingénierie sociale – ils manipulent les gens pour qu’ils cliquent sur des liens malveillants ou qu’ils donnent des informations personnelles en utilisant des indices saisonniers, des événements actuels ou, plus insidieusement, des faits glanés dans leurs profils publics.

« L’ingénierie sociale consiste à exploiter le comportement irrationnel des utilisateurs », explique Rahul Telang, professeur de systèmes d’information et de gestion à l’université Carnegie Mellon, qui travaille actuellement sur un projet examinant le comportement des consommateurs en matière de sécurité et de respect de la vie privée. « Vous savez peut-être que quelque chose est trop beau pour être vrai – un billet de loterie gagnant, un plan pour s’enrichir rapidement, une chance de rencontrer votre partenaire de vie – mais les récompenses sont si élevées que vous vous dites, pourquoi ne pas essayer ?

Le risque de commettre une telle erreur cognitive augmente lorsque les escrocs utilisent un langage ou font des offres conçues pour s’adapter à notre situation particulière – ou lorsque nous ne sommes pas sur nos gardes.

Contenu

Les escrocs aiment le courrier électronique

Nous savons tous à quoi ressemble le spam – c’est ce que nos filtres de courrier électronique captent normalement, avec des lignes d’objet qui utilisent notre identifiant de courrier électronique comme prénom, nous informent de vastes gains de loterie ou nous proposent diverses améliorations corporelles. Mais les filtres antispam sont devenus si sophistiqués que lorsqu’un courriel passe, comme c’est le cas de mon faux courriel PayPal, nous ne sommes pas nécessairement dans le bon état d’esprit pour l’attraper.

« La façon la plus courante dont les cybercriminels peuvent vous atteindre est par votre courrier électronique », explique M. Telung. « Lorsque vous consultez vos e-mails, même si vous n’êtes pas intéressé par les achats, si un e-mail vous dit que vous avez cette bonne affaire, vous êtes susceptible de cliquer ».

Les arnaqueurs peuvent même inclure le moment de la journée dans leurs tours psychologiques. « Il y a de nombreux cas où le spam est envoyé à certains moments de la journée où les gens sont moins susceptibles d’être diligents, comme le matin », explique M. Clay.

Sujet : « Votre compte a été compromis ! »

Les courriels frauduleux provenant de comptes financiers sont en augmentation, et cette escroquerie vise la crainte croissante des conséquences du piratage de comptes bancaires (ou PayPal) en prétendant qu’un compte a déjà été piraté. Les utilisateurs sont alors exhortés à protéger leur compte en cliquant sur un lien pour changer leur mot de passe – sauf qu’ils sont en réalité amenés à un écran bidon qui enregistre les détails de connexion, les envoyant directement aux pirates, qui ont maintenant accès à un compte auparavant sécurisé.

« Nous considérons le phishing comme un moyen important de voler des informations d’identification », explique M. Clay. « Dans la plupart des cas, le lien fait apparaître un écran de phishing pour obtenir des détails, ou télécharge un cheval de Troie bancaire qui contient un keylogger ou exécute des scripts pour transférer des fonds hors du compte ».

Sujet : « Veuillez vérifier votre déclaration d’impôts »

À la saison des impôts, les courriels frauduleux qui semblent provenir de l’IRS ont tendance à faire le tour, dit Clay- habituellement avec une demande d’informations personnelles ou d’impôts associés à une grosse somme d’argent que vous avez mystérieusement touchée. Ces liens finissent par amener les utilisateurs à un écran de phishing ou au téléchargement d’un malware qui donne au criminel l’accès à l’ordinateur de la victime. « Les escroqueries financières ont souvent du succès parce que les gens sont préoccupés par leurs finances, et s’ils reçoivent un courriel au sujet d’un audit ou de leurs impôts, ils ont tendance à prendre des mesures », explique M. Clay.

Spam saisonnier

Les vacances peuvent également entraîner une vague de spam saisonnier, allant des remises sur les achats, qui, dans une mer de promotions similaires de vos détaillants préférés, peuvent être difficiles à repérer, aux cartes de vœux provenant d’adresses électroniques qui semblent appartenir à des amis ou à la famille.

« Le vendredi noir est un grand jour. Vous pourriez voir des courriels frauduleux offrant des liens vers un coupon de réduction de 50 % », dit Clay.

Emails d’amis

Vous avez peut-être reçu un courriel d’un ami qui prétend avoir des problèmes à l’étranger et avoir besoin d’argent, vous recommandant de faire un don à son œuvre de bienfaisance préférée, ou, dans une arnaque de phishing particulièrement virulente au début de l’année, avec un lien vers un document Google Docs qui menait à une page de connexion Google et à une demande d’autorisation de « Google Docs » pour le courriel – ce qui donnerait aux escrocs le contrôle du compte de l’utilisateur.

« Les criminels sont de plus en plus intelligents [about getting] l’accès aux données de votre réseau social », explique M. Telung. « Il est plus facile pour eux de se faire passer pour un proche et d’envoyer un courriel auquel vous êtes plus susceptible de faire confiance ».

Que faire ?

- Méfiez-vous de tout courrier électronique qui tente de vous faire cliquer sur un lien ou d’ouvrir une pièce jointe, surtout s’il y a urgence, dit M. Clay, comme un compte piraté ou un ami en détresse. Stopper la panique est une façon de pousser les utilisateurs dans un état d’esprit où ils peuvent être moins vigilants à la recherche de signes de fraude.

- Si vous êtes sur un ordinateur, placez le curseur sur un lien que l’on vous demande de cliquer et vérifiez en bas à gauche de la fenêtre de votre navigateur – vous devriez voir la véritable URL vers laquelle vous serez dirigé.

- Vérifiez auprès de vos institutions financières les directives décrivant le type de communication auquel vous pouvez vous attendre. Par exemple, l’IRS n’initie pas de contact pour demander des informations personnelles ou financières, alors que les e-mails de PayPal s’adressent toujours au destinataire par son nom et prénom – ce que mon e-mail falsifié n’a pas fait.

De mauvaises publicités sur de bons sites

Personne n’aime les publicités en ligne, mais l’année dernière a vu un pic dans la prévalence du « malvertising », des publicités truffées de logiciels malveillants qui redirigent les navigateurs vers des sites de phishing ou des sites qui diffusent davantage de logiciels malveillants.

« Beaucoup de gens cliquent encore sur les annonces. Les criminels ciblent maintenant les sites web légitimes avec des malversations conçues en fonction de l’actualité ou de la période de l’année – comme la période fiscale, Noël, le Vendredi noir – qui invitent les utilisateurs à cliquer sur un lien qui finit par infecter leur ordinateur avec un malware ou un logiciel de rançon », explique M. Clay.

En raison de la façon dont les annonces en ligne sont diffusées par des plateformes automatiques tierces, les contrôles de sécurité des sites web ne peuvent généralement pas détecter ou bloquer les malversations. Comme les annonces en ligne, qui apparaissent à certains utilisateurs en fonction de leur navigation passée, les malversations peuvent être ciblées sur des profils et des périodes de l’année particuliers, ce qui rend d’autant plus probable qu’un utilisateur peu méfiant clique sur une offre attrayante, surtout lorsque l’annonce apparaît sur un site de confiance, comme The New York Times, Newsweek et MSN – qui ont tous été touchés par une attaque majeure de malversation l’année dernière.

Dans de nombreux cas, les utilisateurs n’ont pas besoin de cliquer sur les annonces pour être infectés : Un script malveillant peut s’exécuter dès que les publicités sont chargées, ce qui constitue une attaque appelée « drive-by download ».

Que faire ?

1. Téléchargez tous les correctifs de sécurité pour votre système d’exploitation, votre navigateur et d’autres programmes. Les logiciels malveillants ciblent les failles de sécurité des navigateurs et des plugins, en particulier Flash ou Java, qui sont tous deux notoirement très vulnérables. Si vos systèmes sont à jour, les logiciels malveillants ont moins de chances de se glisser dans votre ordinateur sans être détectés.

2. Activez le « click-to-play » pour les plugins tels que Flash et Java. Cela empêche les plugins d’exécuter automatiquement des éléments de page, y compris des publicités, tant que vous n’avez pas cliqué dessus. Vous trouverez cette option dans le menu « Paramètres » de votre navigateur, sous « Plugins ».

3. Désinstallez les plugins que vous n’utilisez pas. Plus il y a de plugins, plus il y a de vulnérabilités potentielles à cibler pour un téléchargement en mode « drive-by ». Les sites web évitent de plus en plus Java, par exemple, et le plugin Silverlight de Microsoft, autrefois essentiel pour Netflix et les options d' »écoute en ligne » de certaines stations de radio, est également beaucoup moins répandu.

Enfin, « évitez de cliquer sur des choses que vous ne cherchiez pas », conseille Telung.

Textes d’authentification à deux facteurs non sollicités

De nombreux comptes, des banques à Gmail, utilisent une authentification à deux facteurs pour protéger les données des utilisateurs en demandant un code, souvent envoyé par SMS, en plus d’un mot de passe. Cependant, des chercheurs ont récemment démontré qu’il est possible pour les escrocs d’usurper ces textes.

Dans l’arnaque, les criminels essaient de se connecter au compte – ou de changer le mot de passe – ce qui déclencherait l’envoi du code SMS, comme cela s’est produit avec mon compte Uber. Ensuite, un deuxième SMS par surprise demande à l’utilisateur de répondre avec le code pour confirmer que le compte est bien le sien, ce qui permet de remettre le code d’authentification aux pirates.

Que faire ?

1. Si vous n’avez pas essayé de vous connecter à votre compte ou de changer votre mot de passe, ignorez ces textes.

2. Ne répondez jamais à ces textes avec le code d’authentification ou tout autre détail de connexion.

3. Changez votre mot de passe.

4. Lorsque les comptes le permettent, changez la méthode de livraison du code de SMS à une application d’authentification, comme celles utilisées par Gmail et Outlook.

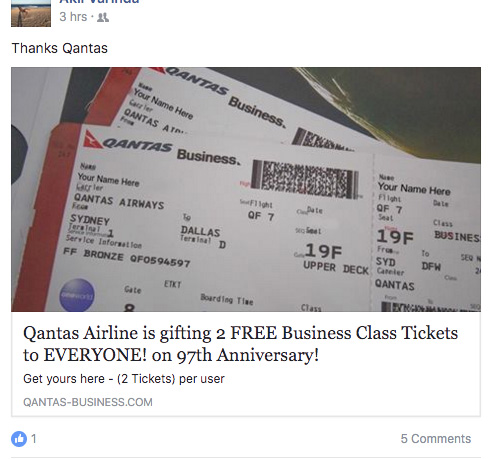

Les 80% de réduction sur la vente

Qu’il s’agisse de vols gratuits en classe affaires vers l’Australie ou d’une vente d’habilitations sur des lunettes de soleil de marque totalement authentiques, les escroqueries circulant via Facebook étaient la méthode d’attaque en ligne la plus courante en 2016, selon le rapport annuel de Cisco sur la sécurité.

L’une des arnaques les plus courantes consiste à créer des pages d’imposture pour des marques de confiance qui font de la publicité pour des ventes incroyables, qui sont partagées par des utilisateurs de Facebook qui ne se méfient pas. Ces publicités apparaissent ensuite dans les flux de leurs amis. Et comme il s’agit d’une recommandation de quelqu’un qu’ils connaissent, ils sont d’autant plus susceptibles de cliquer dessus. Les liens peuvent mener à des sites de phishing qui jouent avec les données des cartes de crédit ou à des boutiques en ligne d’apparence légitime où les victimes finissent par acheter des produits contrefaits.

Que faire ?

1. Recherchez le nom du site web ou de l’entreprise – souvent, s’il s’agit d’une escroquerie, d’autres en seront la proie et l’auront publiée sur des sites web de contrôle comme Trustpilot ou Reviewcentre.

2. Consultez l’enregistrement de l’URL sur Whois.net, qui vous indiquera depuis combien de temps le domaine est actif, entre autres détails qui devraient vous donner une idée de la légitimité du site.

3. Si le site semble digne de confiance, assurez-vous que la transaction est effectuée via une connexion sécurisée (https).

4. Utilisez une carte de crédit, et non une carte de débit – les transactions de crédit peuvent être annulées par les banques en cas de fraude.

Sécuriser les portes du numérique

La sensibilisation à la cyberfraude peut contribuer dans une large mesure à éviter les liens et les sites malveillants, mais à mesure que les escroqueries deviendront plus sophistiquées, les internautes devront être de plus en plus dépendants des fournisseurs de logiciels capables de détecter un éventail de cybermenaces en constante évolution.

« Les criminels commencent vraiment à cibler les sites web légitimes avec de la publicité malveillante, des redirections vers de mauvais sites et des scripts malveillants qui téléchargent des logiciels malveillants dès que le site se charge », explique M. Clay. Alors que l’erreur humaine est encore la principale cause de la cybercriminalité, l’augmentation des menaces telles que la malversation et les téléchargements « drive-by », qui peuvent infecter l’ordinateur d’un utilisateur avec à peine une interaction, signifie qu’un logiciel de sécurité solide est plus crucial que jamais.

« La cybersécurité est une guerre entre les escrocs qui essaient de trouver comment pénétrer dans votre machine et les sociétés de sécurité qui essaient de les arrêter – et l’utilisateur est juste au milieu », explique M. Telung. « À un certain niveau, le jeu peut être si sophistiqué que même des personnes bien informées ne peuvent pas éviter d’être escroquées. Les utilisateurs doivent juste espérer qu’ils ont les outils nécessaires pour prévenir les attaques ».

Ces outils comprennent un programme de sécurité complet avec des fonctionnalités avancées telles qu’un pare-feu, la détection du phishing et le balayage des sites web pour signaler les destinations potentiellement dangereuses. Comme le fait remarquer Clay, la cybersécurité ne consiste plus seulement à bloquer les virus.

[Image credits: Anxious woman with laptop via BigStockPhoto, screen shots via Natasha Stokes/Lojiciels.com].