Mise à jour : 11/16/2019 par Lojiciels.com

Fusion et spectre sont des vulnérabilités de sécurité qui affectent la majorité des processeurs modernes. Les exploits pratiques de ces vulnérabilités ont été découverts indépendamment en 2017 par des chercheurs de l’Université de technologie de Graz en Autriche, et du Projet Zéro de Google en Californie. Les vulnérabilités ont été annoncées le 3 janvier 2018.

Contenu

Fusion

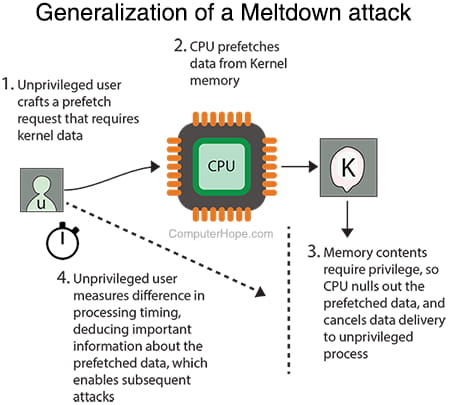

Fusion est une vulnérabilité spécifique aux processeurs Intel. Lorsqu’il est demandé aux processeurs Intel de précharger des données, ils lisent les données avant de vérifier les privilèges de l’utilisateur. Bien que les données privilégiées ne soient pas fournies à l’utilisateur non privilégié, le processeur fonctionne différemment en fonction des données spécifiques qui ont été récupérées. Un attaquant peut surveiller les performances du processeur dans un canal latéral et discerner des détails importants sur les données. Ces informations améliorent les chances, ou dans certains cas garantissent, que les attaques ultérieures réussiront.

L’effet est similaire à celui de voir quelqu’un déplacer quelque chose derrière un rideau. Vous ne pouvez pas voir la chose, mais si vous pouvez voir sa forme et son mouvement dans le rideau, vous pouvez faire une supposition éclairée sur ce que c’est. On l’appelle « fusion » parce que la barrière informationnelle qui protège les données privilégiées est effectivement dissoute par l’attaque.

La vidéo ci-dessous, créée par les chercheurs qui l’ont découverte, montre une attaque de type « Meltdown » en action.

Spectre

Spectre est similaire à Meltdown, mais au lieu d’attaquer le comportement propriétaire d’une puce, il cible la faiblesse, jusqu’alors inconnue, d’un paradigme fondamental de la conception des processeurs.

Le paradigme, l’exécution hors ordre, utilise l’exécution spéculative pour « deviner » quelle opération devrait avoir lieu ensuite, et faire une partie de ce travail à l’avance. Si la supposition est correcte, on obtient une accélération majeure. Les processeurs de cette conception sont appelés processeurs superscalaires. La plupart des processeurs modernes sont superscalaires, comme ceux des ordinateurs de bureau, des ordinateurs portables et des appareils mobiles modernes.

Spectre tire parti des processeurs superscalaires en manipulant leurs prédictions de branche spéculatives (suppositions). L’attaquant émet des instructions conçues pour provoquer des suppositions incorrectes par l’unité centrale, ce qui permet l’analyse des canaux latéraux. Spectre utilise ensuite ces informations pour manipuler le code que le CPU exécute ensuite, y compris les instructions privées d’un autre programme en cours d’exécution. Ce type général d’attaque est appelé injection de cible de branche.

Les attaques par spectres sont difficiles à mettre en œuvre, car elles doivent viser spécifiquement le logiciel de la victime. Elles sont également plus difficiles à prévenir, car elles touchent tous les processeurs superscalaires, y compris ceux créés par Intel, AMD et ARM.

La vulnérabilité est appelée « Spectre » en référence au traitement spéculatif, et parce que ce problème « hantera » le monde informatique pendant de nombreuses années.

Pourquoi sont-ils importants ?

Ces vulnérabilités existent dans le circuit physique de l’unité centrale, elles sont donc très difficiles à corriger.

L’effondrement touche tous les processeurs Intel créés au cours des vingt dernières années. Le spectre touche une partie fondamentale de la plupart des processeurs modernes.

Les attaques par fusion peuvent être atténuées par des modifications du système d’exploitation, qui entraînent un ralentissement des performances. Cependant, pour les attaques de type Spectre, aucune atténuation logicielle n’est possible.

Mon appareil est-il touché ?

Ordinateurs de bureau et portables

Fusion affecte tous les processeurs Intel datant d’au moins 1995. Au moment où nous écrivons ces lignes, des corrections sont en cours de développement pour les systèmes d’exploitation Microsoft Windows, macOS X et Linux. Ces correctifs atténuent la possibilité d’attaque au niveau du noyau, pour un coût de performance estimé à 5-10%.

Spectre touche tous les processeurs superscalaires, ce qui inclut la grande majorité des processeurs grand public. Les processeurs scalaires ne sont pas concernés. Par exemple, le Raspberry Pi utilise des processeurs ARM scalaires, qui n’utilisent pas de traitement spéculatif et ne sont pas vulnérables à cette attaque.

Appareils mobiles

Les appareils Android et iOS, tels que les smartphones et les tablettes, sont théoriquement susceptibles de subir les deux attaques. Cependant, les dernières versions d’Android et d’iOS incluent des mises à jour pour atténuer la fusion ; et les attaques par spectres, bien que possibles, se sont révélées très peu réalisables.

Si vous utilisez Firefox Quantum (version 57 ou supérieure), vous êtes protégé contre la fusion lorsque vous exécutez du code, tel que JavaScript, dans le navigateur.

Google a annoncé que la version 64 de Chrome, dont la sortie est prévue pour le 23 janvier 2018, permettra d’atténuer la fusion du navigateur.

Les utilisateurs de Microsoft Edge peuvent s’attendre à ce que le navigateur soit patché automatiquement par Windows Update. Opera a également annoncé une prochaine mise à jour de sécurité pour atténuer la fusion.

Comment puis-je protéger mon appareil ?

Pour protéger votre appareil contre l’attaque Meltdown, installez toutes les mises à jour actuellement disponibles pour votre système d’exploitation.

- Pour Windows 10, 8 et 7, consultez la nouvelle mise à jour de Windows.

- Pour MacOS X, consultez les nouvelles mises à jour de sécurité dans l’App Store.

- Pour Android, installez la mise à jour de sécurité de Google de décembre 2017 sur votre smartphone ou tablette. Vous pouvez trouver les mises à jour sous Paramètres, À propos de l’appareil. Les nouveaux téléphones Pixel, Nexus et Galaxy sont immédiatement éligibles pour la mise à niveau de sécurité. Vérifiez auprès de votre fabricant si vous n’êtes pas sûr que la mise à jour est disponible pour votre appareil.

- Pour iOS, installez iOS 11.2 ou une version plus récente sur votre smartphone ou tablette. Pour vérifier les mises à jour, allez sur Paramètres, Généralités, Mise à jour du logiciel.